PGP est considéré comme l’un des systèmes de chiffrement les plus puissants au monde depuis sa création en 1991. Parmi ses applications, on retrouve le chiffrement des e-mails, généralement réalisé à l’aide de logiciels tiers (Enigmail, Kleopatra, GPA,…) L’annonce il y a une dizaine de jours d’une faille dans PGP a donc provoqué beaucoup d’inquiétudes et de scepticisme. Des chercheurs allemands avaient annoncé une attaque contre PGP, et avaient publié un jour plus tôt que prévu la faille sur le site efail.de, provoquant la colère de certains éditeurs qui utilisent PGP, comme Protonmail qui critiquent que la faille ait été mal communiquée aux éditeurs et que le communiqué de presse ait été très alarmiste puis relayé par un média faisant autorité, le site de l’EFF.

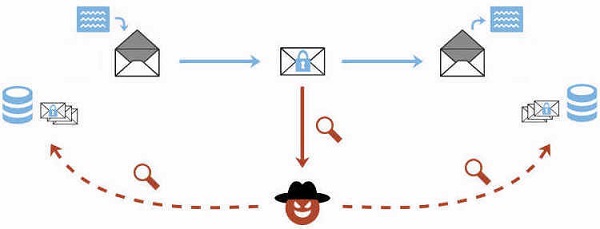

La faille Efail permet à un attaquant de déchiffrer des e-mails dans certains cas précis. Premièrement, l’attaquant doit avoir accès aux e-mails de ses cibles. L’attaquant altère ensuite légèrement le contenu d’un e-mail et l’envoie aux destinataires originels. Lorsque le destinataire déchiffrera le message, une balise html cachée enverra une copie déchiffrée de l’e-mail à la victime, c’est une exfiltration directe. En pratique, le code html appellera un contenu distant (par exemple une image censée être appelée dans le client mail de la victime), et tentera de charger ce contenu depuis son propre site. Si le site de l’attaquant était « secoursrouge.org/ », il ajouterait à l’URL le contenu de l’e-mail, donnant un résultat à peu près similaire à ceci: « secoursrouge.org/LaRéunionSecrèteAuraLieuÀ21h ». L’attaquant pourra donc voir les messages déchiffrés en regardant quelles adresses ont été chargées sur son site. Un second type d’attaque plus complexe et nommé « CBC/CFB gadget » est expliqué sur le site efail.de

Heureusement la faille est déjà patchée dans Enigmail et dans plusieurs autres clients, dont Enigmail, le plus populaire. Pour les plus scrupuleux, il faudra utiliser PGP en ligne de commande et/ou désactiver le rendu HTML de son client e-mail.

Le mode d’exfiltration directe de Efail