Royaume-Uni : Un cafetier affirme avoir été sollicité par la police pour espionner Palestine Action

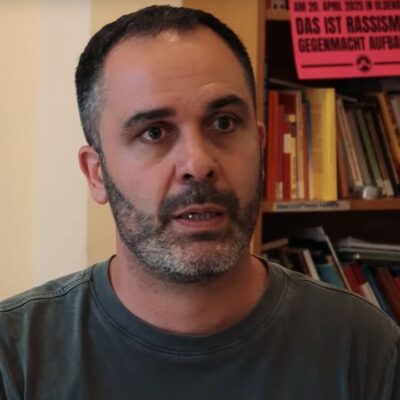

Au Royaume-Uni, le propriétaire de cafés Shams Sadiq affirme que la police de Manchester lui aurait proposé des avantages, voire une tolérance sur certaines infractions mineures, en échange d’informations sur le groupe Palestine Action, interdit par les autorités britanniques. Selon son témoignage relayé par la presse, cette proposition aurait été faite après une arrestation liée […]