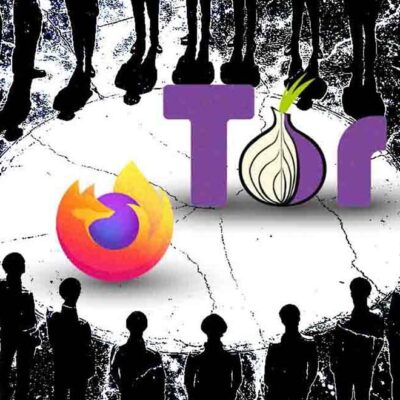

Suisse : Un projet de loi sur la surveillance numérique menace les VPN et services chiffrés

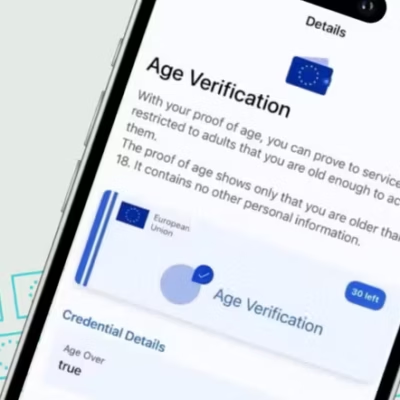

La Suisse envisage une réforme de son ordonnance sur la surveillance des télécommunications (VÜPF) qui pourrait imposer aux VPN, services de messagerie et emails chiffrés la collecte d’identités officielles, la conservation des adresses IP et des données de connexion, ainsi que la possibilité de déchiffrer les informations des utilisateurs à la demande des autorités. Le […]