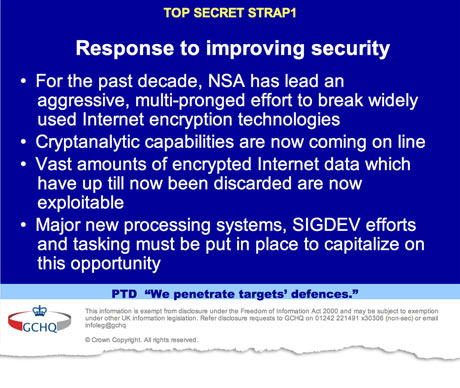

Des révélations publiées hier soir indiquent la capacité de la NSA a décrypter les communications chiffrées par internet. Les articles publiés sur les sites des journaux en ligne sont très peu exhaustifs, voici donc une mise au point.

Le cryptage utilisé majoritairement dans les communications par internet est le SSL/TLS. Ceci est une catastrophe à divers points de vue, mais pas à tous. Le SSL/TLS sert à chiffrer beaucoup de choses, comme par exemple : le HTTPS, les transferts d’e-mails, les VPN, la VoIP sécurisée,…

Exemples : le SSL est un « blindage ». Il sert à protéger une communication entre deux machines communiquant ensemble. Le protocole HTTPS sert par exemple à sécuriser les paiements en ligne. Le SSL sur e-mail sert à sécuriser les e-mails en transfert, les VPN servent à créer un réseau virtuel privé et blindé à l’intérieur d’un réseau plus grand (comme internet par exemple).

Les précédentes révélations de Snowden indiquaient la capacité à pénétrer n’importe quel protocole non-sécurisé (HTTP, FTP,…). C’est donc l’autre moitié des protocoles qui est concernée par cette faille (HTTPS, SFTP, VPN,…).

Les révélations de Snowden depuis le début appellent à un recyclage évident d’internet tel qu’on le connait. Rien de ce que nous faisons par internet n’est sûr. Des protocoles de communication aussi basique que les e-mails sont pratiquement considérés comme « insécurisables ».

La NSA prend donc une allure d’école du crime : quand on crée des backdoors, on ne peut jamais être sûr d’être le seul à les utiliser.

A propos de GPG : pas de panique, GPG est toujours sûr puisqu’il n’a aucun rapport avec SSL. Le vrai drame serait que la NSA aie les moyens de briser les algorythmes de chiffrement qu’elle utilise elle-même : les chiffrements AES. Et ces algorythmes, nous les utilisons tous chaque jour.