Nous mettons aujourd’hui en ligne notre quatrième page spéciale relative à la sécurité des technologies de l’information (après une refonte/actualisation des trois autres pages).

Notre première page spéciale survole les règles générale de sécurité IT, les modalités d’une bonne analyse des risques, etc.

Notre seconde page spéciale traite de l’espionnage (écoute et géolocalisation) via les téléphones mobiles (écoutes, filatures, etc.), les micros cachés, etc.

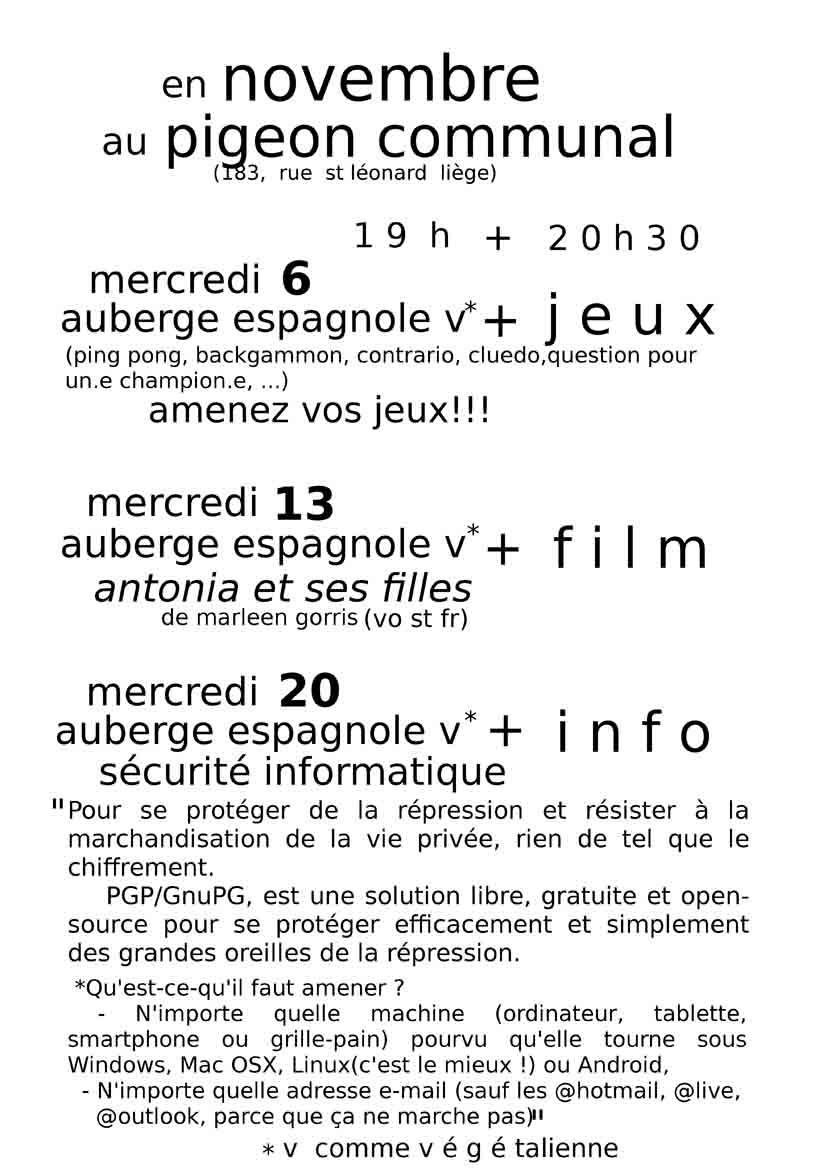

La troisième page spéciale traite du cryptage. Le cryptage des données et des communications est (encore) totalement légal en Belgique, il est d’ailleurs systématiquement utilisé par de nombreux agents sociaux et économiques. Les logiciels sont disponibles gratuitement et, si leur installation n’est pas toujours aisée, leur utilisation est enfantine. En Belgique (et dans les pays latins en général), la scène militante, dans son immense majorité, en ignore l’emploi, tandis qu’en Suisse ou en Allemagne son usage est généralisé et banalisé.

Le monde du cryptage n’est pas aussi opaque que son objet ! La fiabilité des logiciels est éprouvée et répond à des besoins mettant en jeu des intérêts énormes (il suffit de penser cryptage des transactions financières par les banques). Un suivi des informations ordinaires (le marché du logiciel), parallèles (la scène du piratage) et extraordinaire (les révélations Snowden) permet de se faire une bonne idée de ce qui s’y passe.

La quatrième page spéciale traite de la suppression des documents, de l’anomymisation correcte des documents, des photos, et des visites sur Internet.

Depuis plusieurs années, le Secours Rouge organise des formations à la sécurité informatique. Ces formations peuvent-être théorique ou accompagnée d’un atelier pratique avec installation et utilisation de logiciels en conditions réelles. Prenez contact avec nous si vous êtes intéressés. Nous continuerons pour notre part à actualiser notre dossier et nos pages spéciales.