Principes généraux de sécurité IT

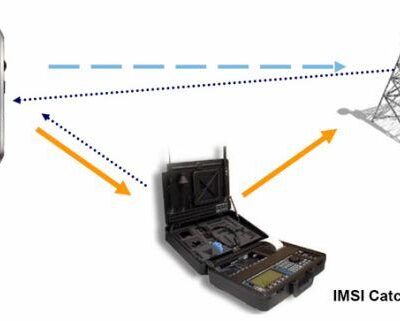

1. Introduction L’activité militante a été transformée considérablement par les technologies de l’information (IT). Des dates de réunions sont convenues par mail ou par SMS, des informations sont recherchées ou postées sur internet etc. Qu’il s’agisse de l’informatique, de l’internet ou de la téléphonie mobile, chaque outil a des possibilités qui facilitent ou augmentent l’efficacité […]