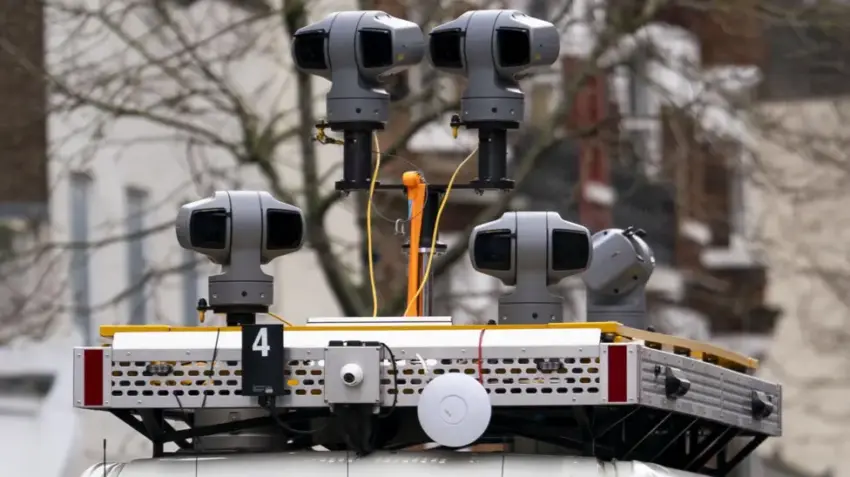

Une récente opération de désanonymisation a montré que le réseau Tor peut être fragilisé sans que son chiffrement ou son protocole ne soient techniquement compromis. La désanonymisation consiste à relier une activité supposée anonyme à une identité réelle ou à une adresse IP, non pas en « cassant » la cryptographie, mais en exploitant des corrélations indirectes, notamment par l’analyse de trafic. En observant sur une longue période les volumes de données, les rythmes d’échange et les timings des paquets à différents points du réseau, des acteurs étatiques ont pu établir des correspondances statistiques entre un service caché et son point d’entrée sur Tor. Cette approche a été rendue possible par la surveillance et l’exploitation de nombreux nœuds, par la concentration géographique de l’infrastructure Tor et par l’usage de logiciels obsolètes ou de connexions persistantes. Une fois un nœud Guard identifié, la coopération des fournisseurs d’accès a permis de réduire l’anonymat jusqu’à l’identification de l’opérateur. Cette affaire confirme que Tor protège efficacement contre des adversaires limités, mais atteint ses limites face à une surveillance massive, coordonnée et durable. Tor reste néanmoins l’un des outils d’anonymisation les plus robustes actuellement disponible, à condition d’une hygiène numérique rigoureuse et de protections renforcées.

Dossier(s): Techniques et technologies Tags: Sécurité IT