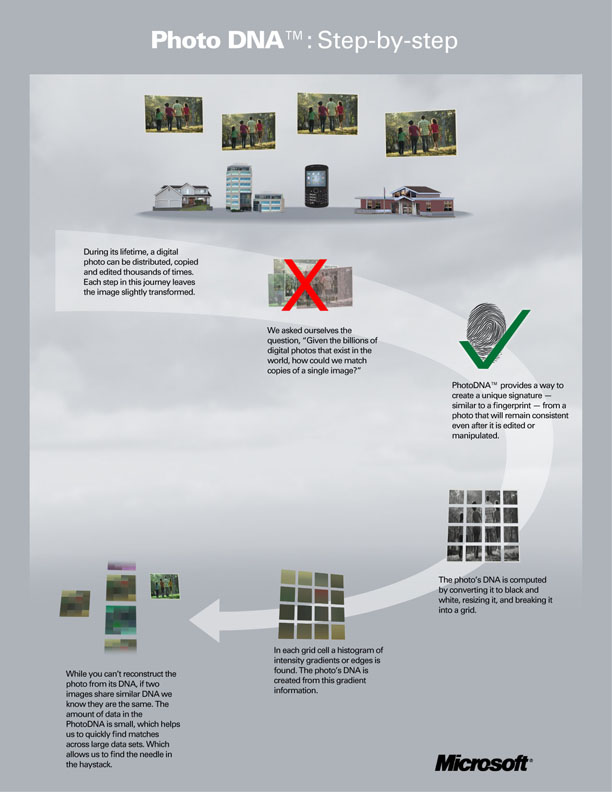

Cela fait maintenant plusieurs années que les données des voyageurs européens sont transmises aux autorités américaines en vertu d’un accord provisoire. Ce jeudi, le parlement européen a validé cet accord entre Bruxelles et Washington qui autorise durablement le transfert des données PNR des 48 millions de passagers qui voyagent chaque année entre les deux continents, et ce au nom de la lutte contre le terrorisme. Ces données PNR, pour Passenger Name Record, sont fournies par les passagers eux-mêmes aux compagnies aériennes. Il s’agit notamment de leur nom, de leurs coordonnées, des dates et itinéraire de leur voyage, du numéro de leur carte de crédit, des informations sur leurs bagages, du menu commandé dans l’avion,… Le nouveau texte ne prévoit que quelques garanties minimes en terme de protection de la vie privée. Les données ne seront utiliser que pour lutter contre le terrorisme et les crimes graves (à la libre évaluation des Etats-Unis en ce qui concerne les termes), ne pourront être conservées que pendant dix ans pour les crimes graves et quinze ans pour le terrorisme, devront être rendues anonymes au bout de six mois (noms accessibles sous certaines conditions) et transférées au bout de cinq ans dans des banques de données ‘dormantes’ (accessibles après contrôles stricts).

Dossier(s): Archives Techniques et technologies Tags: Etats-Unis, Loi de répression, Technique de répression, Union-Européenne