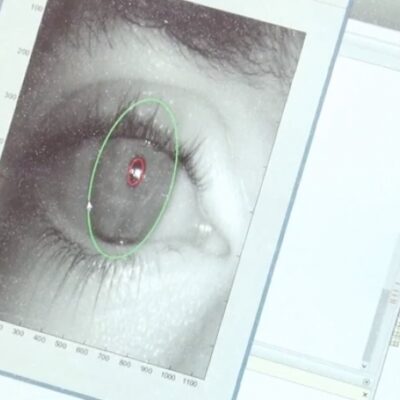

IT: Il est possible de ‘pirater’ un smartphone à l’aide de commandes vocales inaudibles par les humains

Si vous avez activé les paramètres nécessaires sur votre smartphone pour activer celui-ci à la voix, il vous est peut-être déjà arrivé d’entendre votre smartphone réagir « tout seul » en comprenant mal un son environnant. Sur les smartphones Android, il est en effet possible de demander quelque chose en disant « OK Google », alors que l’écran est […]