Les organisations policières utilisent chaque jour davantage les informations open-sources dans la lutte contre le terrorisme. Le groupe i2 (Virginie, USA) offre un nouvel outil à cette fin. Il lance une base de données open-source à propos de la violence politique, alimentée sur le net (site, chat, etc.), dans l’espoir de signer un contrat avec les centres de fusions. Ces centres de fusion sont une « prévention de terrorisme » et des centres de réponse. Beaucoup ont été cocréés par le Ministère de la Sécurité Intérieure et le Bureau du Ministère de la Justice des USA. Les centres de fusion rassemblent des informations non seulement de sources gouvernementales, mais aussi de leurs associés dans le secteur privé. Ils sont conçus pour promouvoir le partage d’information au niveau fédéral entre des agences comme la C.I.A., le FBI , le Ministère de la Justice, l’Armée américaine et les gouvernements des Etats et les autorités locales.

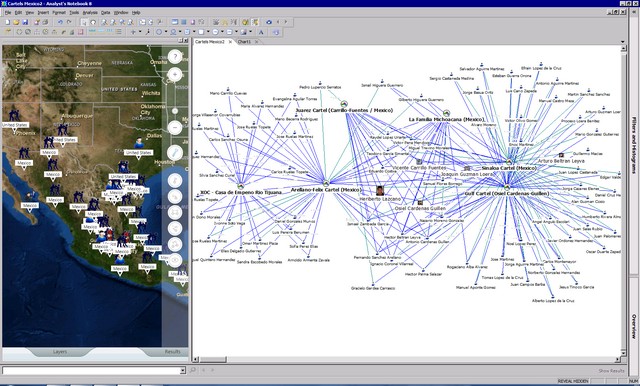

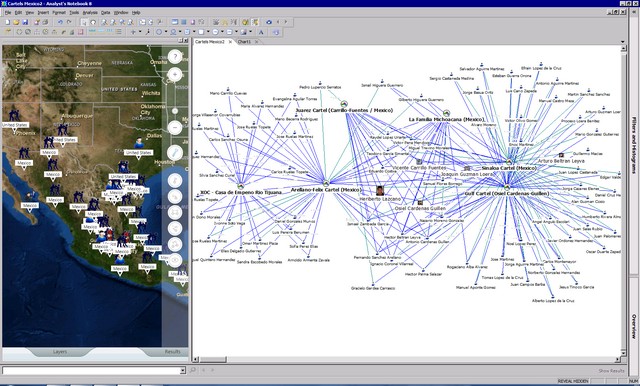

À partir de juillet 2009, le Ministère de la Sécurité Intérieure a reconnu au moins 72 centres de fusion. Un tel centre de fusion a été impliqué avec espionnant des antimilitaristes et des pacifistes dans l’État de Washington. Les agences fédérales les supportent généralement parce qu’ils donnent l’accès à des renseignements autrement indisponibles aux services locaux. i2 développe un logiciel incluant un outil d’analyse appelé iBase et un outil de visualisation lié appelé le Analyst Notebook, qui se sert d’une base de données open-source de l’Institut pour l’Étude de Groupes Violents. Cet Institut a la base de données non classifiées la plus complète à propos de la violence politique et est basé à l’Université du Connecticut.

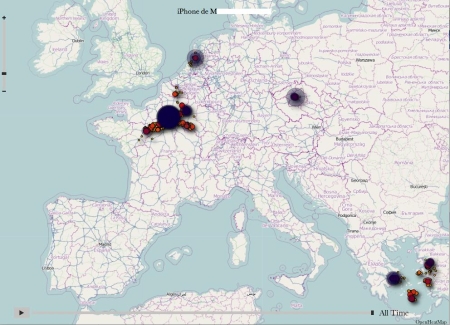

Tandis que les centres de fusion sont une institution principalement américaine, i2 vend une partie significative de leurs produits dans le monde entier. La société exporte les versions de son logiciel dans 14 langues différentes, y compris le russe, l’arabe et le chinois.