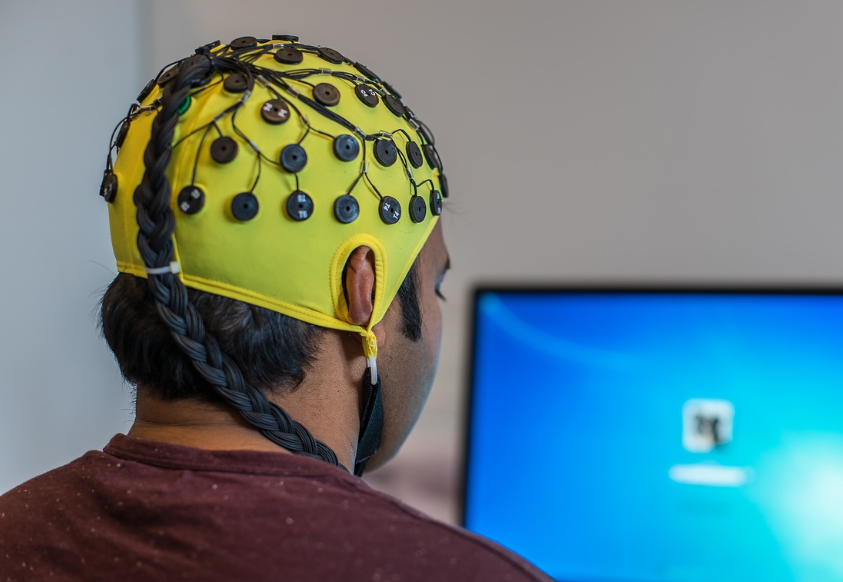

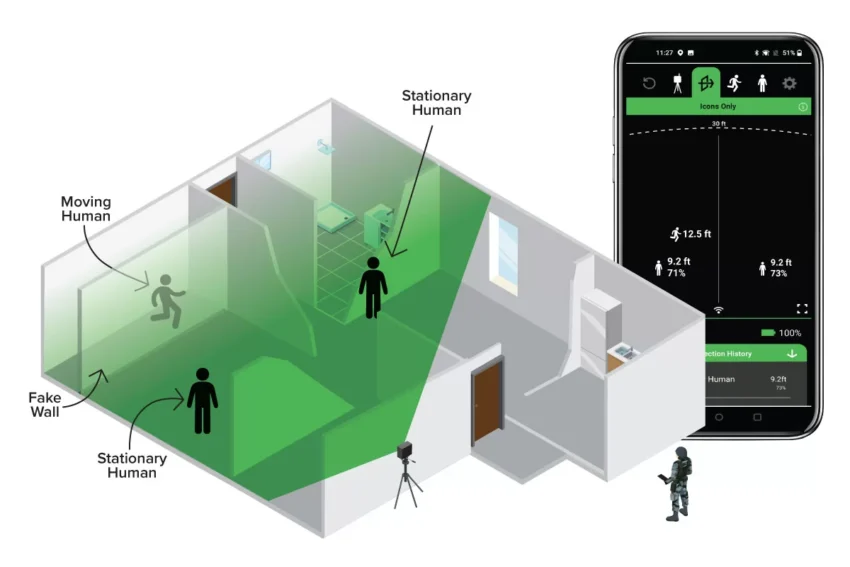

Un rapport officiel de la Commission européenne propose d’intégrer des “portes dérobées” dans presque tous les appareils électroniques, du smartphone à la voiture en passant par la télévision connectée pour faciliter l’accès de la justice aux données qu’ils contiennent. Aujourd’hui, dans pas moins de 85% des enquêtes criminelles en Europe, les “preuves numériques” jouent un rôle important. Il ne s’agit pas seulement des données stockées sur des ordinateurs ou des communications, mais aussi par exemple quand la domotique enregistre quelles lumières sont allumées dans la maison. Obtenir ces preuves n’est pas toujours facile. Les fabricants renforcent la sécurité de leurs appareils, par exemple en “chiffrant” les données, les rendant ainsi illisibles sans mots de passe.

Un groupe d’experts comprenant des représentants de l’agence européenne de police Europol a donc récemment recommandé à la Commission européenne, dans un rapport, d’installer des “portes dérobées” légales dans tous les appareils intelligents. Sur base de ce rapport, la Commission européenne va enquêter sur ce à quoi devraient ressembler ces portes dérobées. Elle souhaite notamment se pencher sur le “décryptage” des informations sensibles. Par exemple, Europol devrait recevoir un logiciel lui permettant de consulter toutes les données. Quel que soit l’appareil utilisé, “tant que la cybersécurité et les droits fondamentaux sont garantis”.

Dossier(s): Techniques et technologies Tags: Loi de répression, Technique de répression