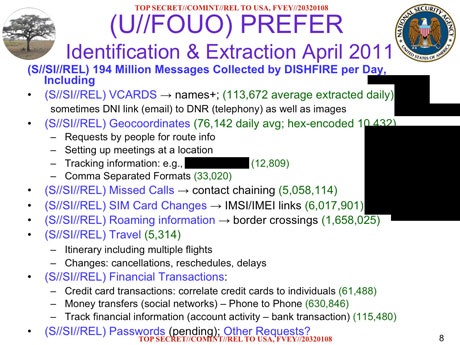

Le quotidien britannique ‘The Guardian’ et la chaîne Channel 4 News ont mené conjointement une enquête sur base de documents top-secrets de la NSA fournis par Edward Snowden. Les conclusions de cette investigation révèle que l’agence américaine aurait récupéré plus de 200 millions de SMS par jour dans le monde entier depuis au moins 2011 pour en extraire des renseignements. Le programme, intitulé ‘Dishfire’, récupère tout ce qu’il est possible de récupérer, et donc pas uniquement les communications. Il consiste à recueillir et à analyser des messages automatiques tels que ceux signalant les appels en absence, les frais de roaming ou les SMS envoyés par les banques. Il constitue une base de données d’où il extrait ensuite des métadonées lui permettant d’extraire des renseignements sur les contacts, les transactions financières, les projets de voyages,… des détenteurs de téléphones portables. La NAS a réagi à ces révélations en déclarant que ‘Dishfire est un système qui gère et collecte des données SMS récupérées légalement’.

Copie d’un document secret de la NSA

Dossier(s): Archives Techniques et technologies Tags: Etats-Unis, Internet