Sécurité IT : Les iPhones semblent réellement indéchiffrables, après tout

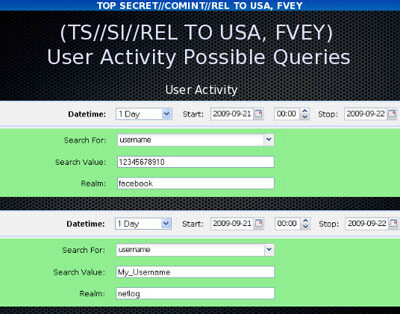

Suite aux révélations d’Edward Snowden concernant l’espionnage mondial de toutes les données accessibles, les ‘géants’ de la Silicon Valley ont entreprit une grande opération de communication autour des données de leurs utilisateurs. L’année dernière, les deux principaux éditeurs de systèmes d’exploitation mobiles, Apple et Google publiaient chacun une mise à jour intégrant le chiffrement, iOS […]