Durant la dernière semaine du mois d’août, plusieurs chaînes Telegram pro-palestiniennes ont été bloquées dans les pays européens, notamment la chaîne « Palestine Archive », qui compte plus de 15 000 abonnés, et le « Resistance News Network » (RNN), qui compte plus de 166 000 abonnés. La justification exacte de l’interdiction n’est pas connue. Toute personne qui tente d’accéder à la chaîne dans les pays de l’Union Européenne reçoit une notification l’informant qu’elle ne peut pas être affichée car elle « viole les lois locales ». Il y a déjà eu des incidents dans lesquels différents pays ont bloqué des canaux Telegram individuels dans le passé. Dans certains cas, la pression est exercée directement sur Telegram, mais parfois aussi via les systèmes d’exploitation iOS et Android.

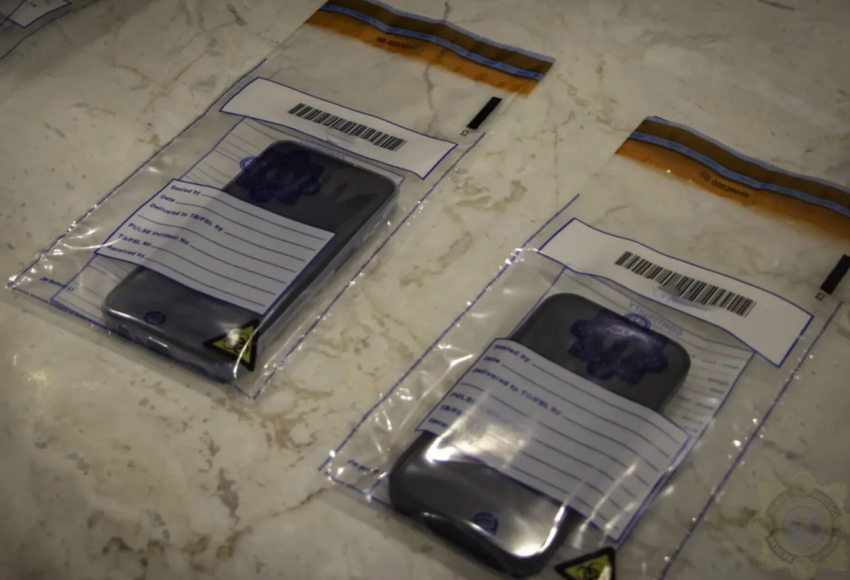

On ne sait rien de l’interdiction de RNN ou de Palestine Archive, pas même s’il s’agit d’une action de plusieurs États membres de l’UE ou si le blocage a été encouragé par une institution de l’UE. Si la base juridique du blocage reste floue, les raisons politiques sont évidentes. Rappelons que le PDG de Telegram, Pavel Durov, a été arrêté à l’aéroport de Paris-Le Bourget juste un jour après ces fermetures (voir notre article). La justification officielle était que Telegram ne lutterait pas contre la criminalité en ligne telle que la pornographie infantile, le trafic d’armes et de drogues. Toutefois, il existe des soupçons que la proactivité moindre de Telegram (par rapport à d’autres plateformes) au niveau de la censure des contenus politiques, ait été une des raisons principales pour son arrestation.

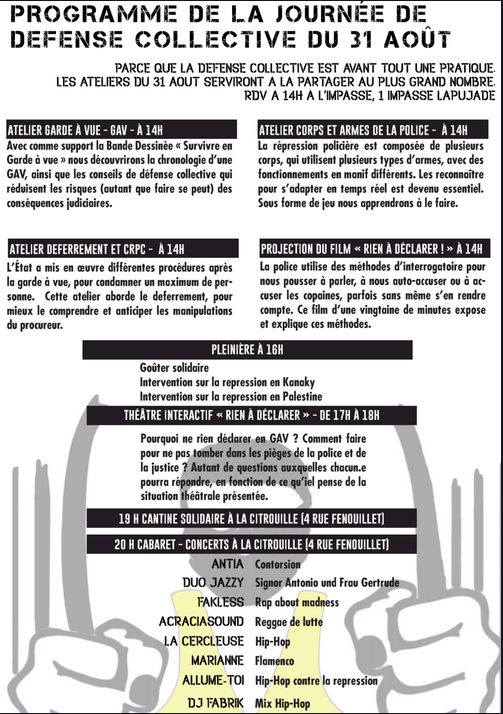

La censure ne s’est pas arrêtée aux chaines pro-palestiniennes : La semaine dernière, Telegram a supprimé (sans avertissement, ni notification aux administrateurs) la chaine « No Border Info – Calais & more » pour « diffusion de contenus illégaux ». Si on ne connait la raison précise de cette censure, les militant·es qui anime la chaine soupçonne que celle-ci a été supprimée suite à des signalements de fascistes qui se plaignaient qu’elle ait diffusé un appel à contre-manifester face à un projet d’attaque contre les migrant·es présent·es sur les plages de Calais. Plus d’infos ici. Bref que ce soit au niveau de la sécurité ou de résistance à la censure, Signal reste la meilleure option.

Telegram

.

.