L’éditeur de logiciels Adobe a finalement posé une date pour la fin définitive du Flash Player. Ce logiciel existe depuis 1996 et est connu pour comporter énormément de failles de sécurité informatique. Ces failles ont longtemps servi les hackers, mais aussi les polices et gouvernements qui les utilisaient à des fins d’espionnage. Adobe Flash Player rejoindra d’autres véritables dangers publics d’internet récemment discontinués, comme Internet Explorer (remplacé par Microsoft Edge en janvier 2015). Les failles (mais aussi la lourdeur et la forte demande en ressources matérielles) avaient poussé de nombreux systèmes à limiter ou retirer le support de Flash: Apple OSx et iOS, Google Chrome, Mozilla Firefox,… pour le remplacer par des solutions HTML5. Le développement et la distribution du Flash Player seront complètement arrêtés dans l’année 2020.

Dossier(s): Archives Sécurité IT Tags: Etats-Unis, Internet

• Rapporter un article buggé.

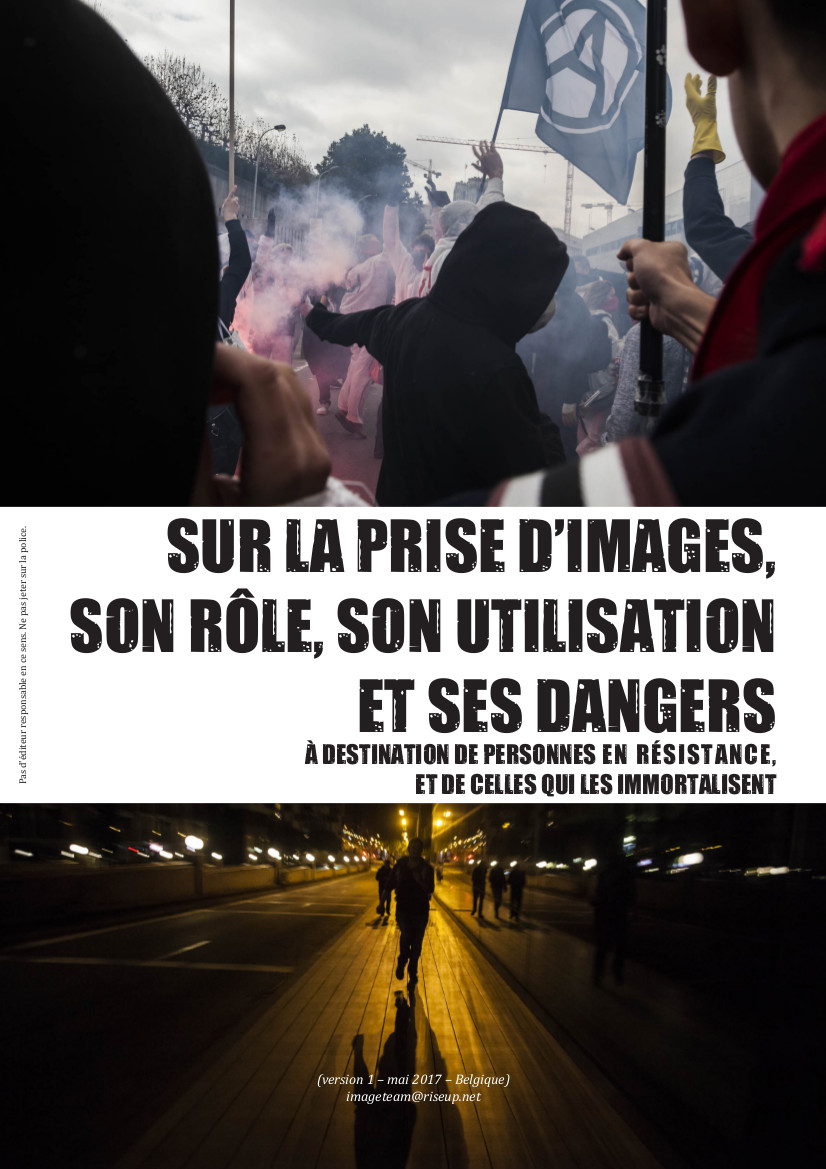

Campagne à propos des photos dans les manifestations

Campagne à propos des photos dans les manifestations Campagnes de soutien médical aux combattant·es du Rojava

Campagnes de soutien médical aux combattant·es du Rojava