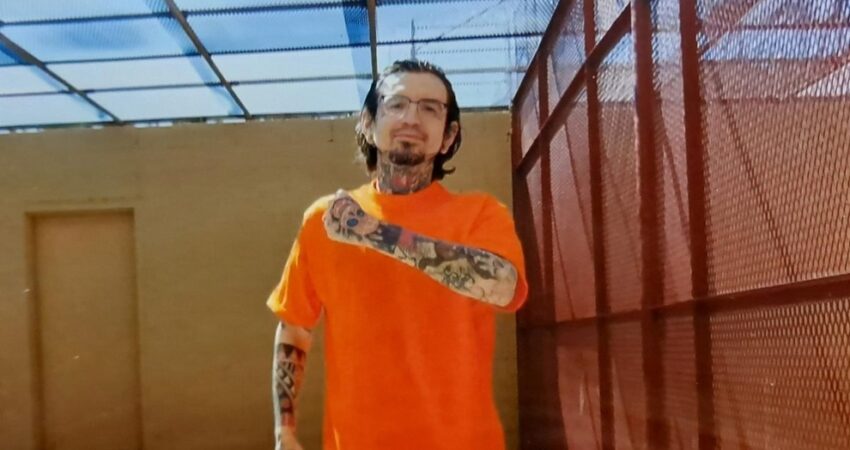

Le 8 février dernier, une opération répressive a donné lieu à des perquisitions dans trois maisons et à l’arrestation de John « Jack » Mazurek, qui est détenu sans possibilité de sortir sous caution. Jack est accusé d’avoir participé à l’attaque incendiaire du 1er juillet dernier (voir notre article), quand huit motos de l’APD ont été brûlées, dans l’actuel centre de formation de la police, que la Cop City est censée remplacer. Le groupe qui a revendiqué cette action a appelé le mouvement contre la Cop City à se développer en une lutte de guérilla urbaine.

Compte tenu des récents incendies de matériel de construction appartenant à Brent Scarbrough, sous contrat pour la construction de la Cop City, la police avait annoncé une campagne nationale d’affichage visant à récompenser à hauteur de 200 000 dollars les informations permettant d’arrêter et de condamner les « anarchistes » responsables des incendies. En riposte à l’arrestation de Jack, une voitures de l’APD a été incendiée avant-hier 11 février à Lakewood, le même quartier où ont eu lieu deux des perquistions du 8.

Dossier(s): Amérique du Nord Tags: Etats-Unis