30/06/2015

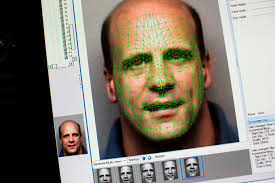

USA: Débat sur la reconnaissance faciale

L’algorithme de reconnaissance faciale de Google, FaceNet, utilisé par Google Photos dans ses versions non européennes peut identifier des visages avec une précision de 99,63%. Celui de Facebook, Deepface, 87,25% (83% selon le New Scientist quand les visages ne sont pas clairement visibles : l’algorithme expérimental de Facebook étant capable de reconnaître les gens à leur posture corporelle, à leur attitude). Celui du FBI : 85% (mais les photographies que l’agence traite sont souvent plus difficiles à analyser que celles postées sur les réseaux sociaux). Depuis 2011, Facebook utilise un système de suggestion de tags sur les photos que les gens y déposent, pour suggérer aux utilisateurs d’indiquer qui se trouve sur les photos (cette fonctionnalité n’est pas disponible en Europe à la demande des autorités européennes). Or, un utilisateur de l’Illinois vient d’intenter un procès à Facebook, estimant que ce système ne demande pas un consentement suffisamment explicite.

Des associations de défense de la vie privée ainsi que des représentants de grandes entreprises comme Google et Facebook, se sont récemment réunies, à l’invitation du gouvernement américain et du département du commerce, pour tenter d’établir des règles d’usages des technologies de reconnaissance faciale. Pour l’instant, il n’y a pas de loi fédérale qui en régisse l’utilisation. Seuls, l’Illinois et le Texas ont émis des lois s’opposant à l’utilisation de cette technologie sans le consentement éclairé des utilisateurs. 9 associations de défense des consommateurs et des libertés civiles américaines dont l’EFF et l’ACLU viennent d’annoncer qu’elles se retiraient des pourparlers en cours sur l’utilisation équitable des technologies de reconnaissance faciale pour le commerce. Elles n’arrivent pas à obtenir ce qu’elles considèrent comme des droits minimums pour les consommateurs, à savoir obtenir un consentement explicite des consommateurs.