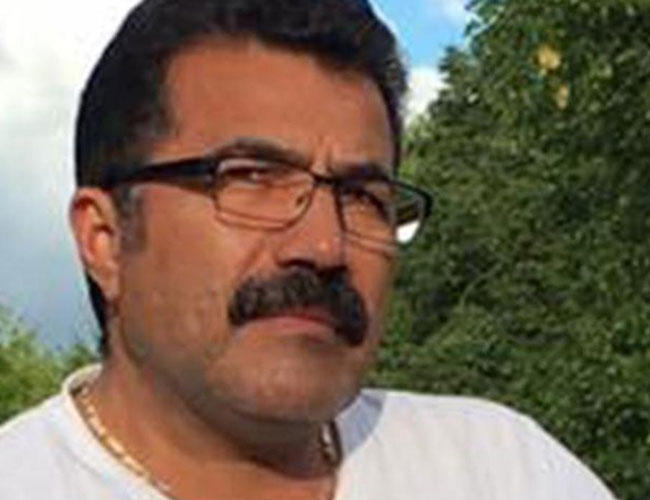

Adnan Sütcü, un allemand d’origine turque, se rendant en Turquie pour l’enterrement de sa mère, a été arrêté le 27 décembre à l’aéroport d’Ankara. Il sera libéré après avoir subi un interrogatoire de plusieurs heures sur des publications Facebook. Il est depuis sous contrôle judiciaire avec interdiction de quitter le territoire et accusé de publication anti-étatique (pour soutien à des organisations terroristes kurdes).

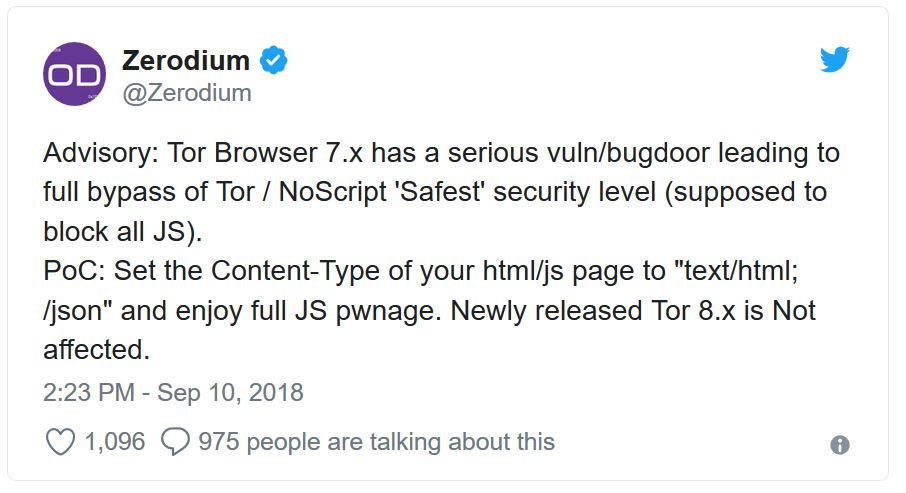

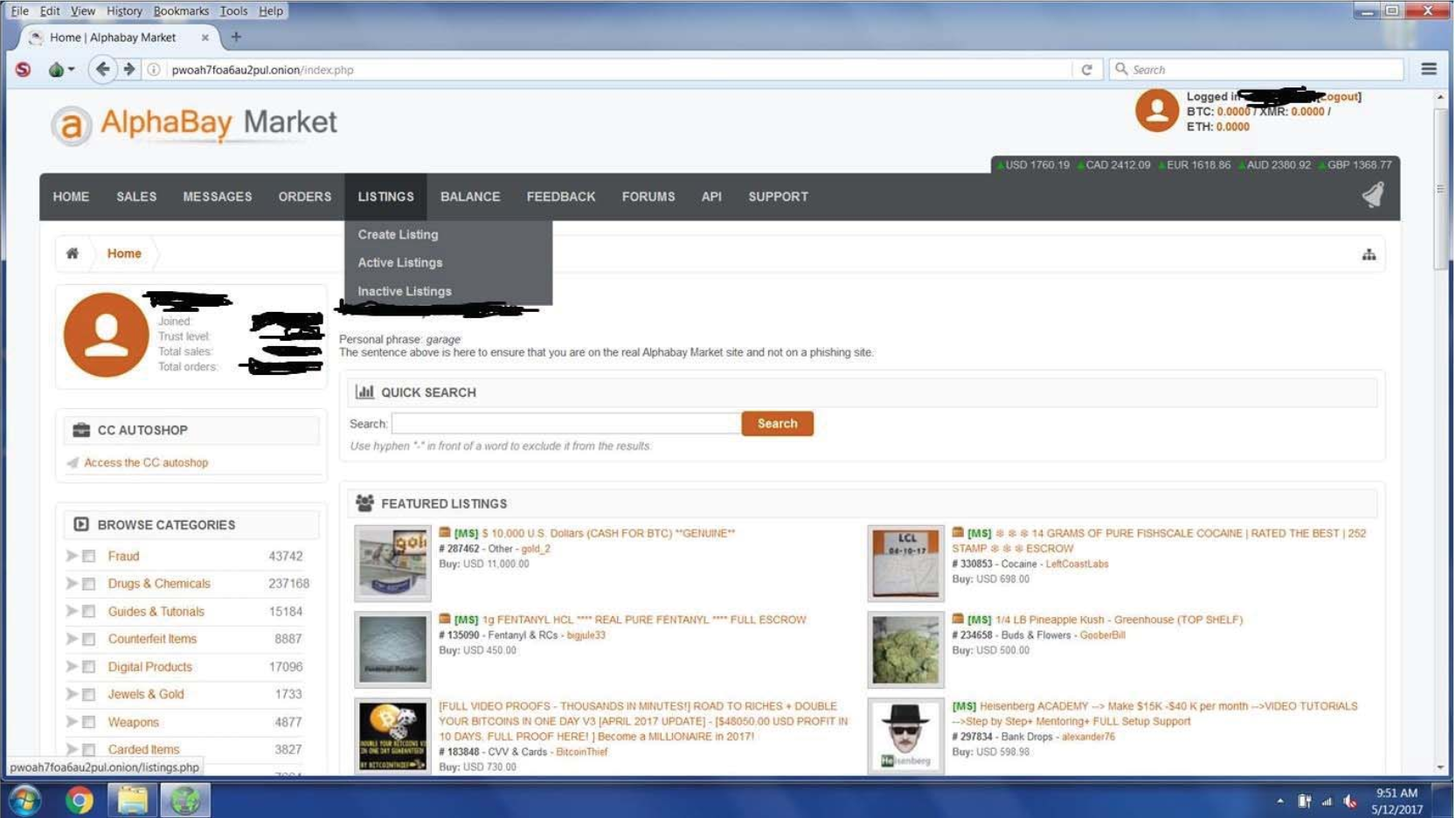

Le département anti-cybercriminalité de la police turque enquête sur les comptes de réseaux sociaux depuis 2017. En 2018, 42 406 comptes de médias sociaux ont été examinés en Turquie et plus de 18 000 actions en justice ont été engagées contre des utilisateurs. Une organisation allemande de journalisme a mis en garde les journalistes et voyageurs/blogueurs d’éviter de se rendre en Turquie suite aux nombreuses arrestations de ressortissants allemands pour avoir posté ou liké des publications sur des réseaux sociaux. Actuellement, cinq allemands seraient en prison en Turquie pour «raisons politiques».

Adnan Sütcü