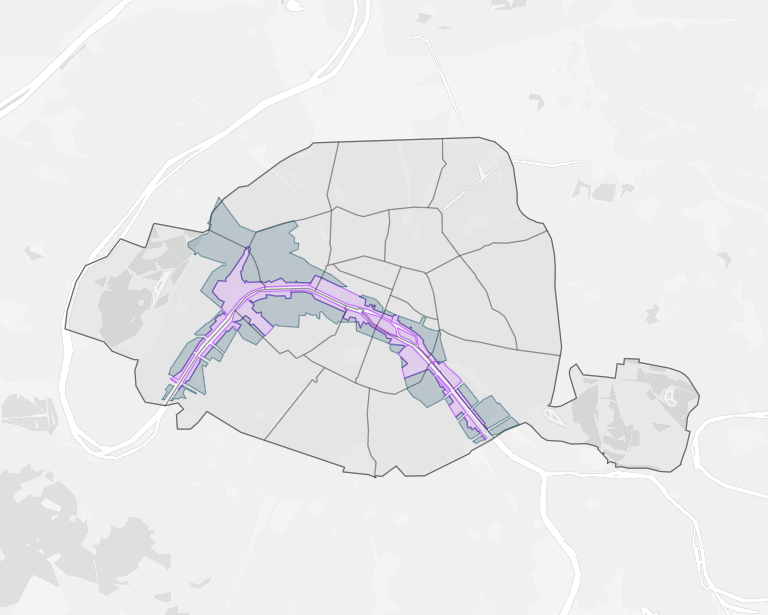

Depuis le 18 juillet, des restrictions d’accès dans certaines zones, entourées de barrières, sont en vigueur à Paris. 4,87 km² (environ 5% de la ville) seront inaccessibles pour les personnes ne pouvant justifier d’une raison valable de pénétrer dans le périmètre « Sécurité insécurité et lutte contre le terrorisme » (SILT) tandis que 10,88 km2 — soit 10,33 % de la surface de la ville sont interdits aux véhicules sans autorisation.

L’accès à ces zones se base sur des QR Codes qui permettent de contrôler l’identité de tout individu au crible de onze fichiers de la police et du contre-espionnage français, tel que le casier judiciaire ou la liste des fichés S. Ainsi, toute personne figurant parmi l’un de ces fichiers, pourra se voir interdire l’accès à ces zones, même si elle y habite, ou se faire interpeller par la police notamment si elle est fait l’objet d’un avis d’expulsion. Pour ce faire, 180 analystes travaillent à temps plein pour vérifier l’ensemble des profils inscrits sur la plateforme du gouvernement générant ces QR Codes. Le régime juridique entourant le traitement de ces données, leur durée de conservation ou même la nature précise des informations collectées, est flou.

En parallèle, les caméras qui surveilleront les jeux sont dotées de puissants logiciel d’intelligence artificielle qui analyseront les images à la recherche de tout comportement inhabituel dans la foule. Plus précisément le modèle mesurera les modèles « comportementaux » tels que les mouvements et le positionnement du corps.

Cette vidéo-surveillance algorithmique avait été légalisée en mars 2023 (voir notre article), officiellement pour surveiller les Jeux Olympiques et Paralympiques. Elle a cependant déjà été testée dans d’autres cadres, tels que des stations de métro, le festival de Canne et un concert de Dépéche Mode. Par ailleurs, à l’instar d’autres technologies de répression, il est possible qu’elle soit ensuite introduite de manière permanente.

Notons que cette technologie permet également l’utilisation de la reconnaissance faciale. Une fonction qui n’est pas encore utilisée pour l’instant.

Enfin, le gouvernement français, avec cette analyse de données à l’aide de l’IA, s’organise dans le cadre de partenariats avec un certain nombre d’entreprises technologiques, notamment Wintics, Videtics, Orange Business et ChapsVision. Une autre entreprise, Obvious Technologies, avait d’ailleurs été attaquée pour son rôle dans la surveillance des JO (voir notre article).

Dossier(s): France - Autres sujets Tags: France, Loi de répression, Technique de répression

Campagne à propos des photos dans les manifestations

Campagne à propos des photos dans les manifestations Campagnes de soutien médical aux combattant·es du Rojava

Campagnes de soutien médical aux combattant·es du Rojava